明尼阿波利斯警察局(据称)“黑客”事件分析

乔治·弗洛伊德去世后,明尼阿波利斯(和美国其他许多地方)目前的情况,我认为公平地说,是非常不稳定的。我甚至不知道从哪里开始评论这件事,但我确实对数据泄露事件有发言权,这促使我今天早些时候在推特上发布了这一消息:

我看到了一堆推文,内容是“匿名者”泄露了明尼阿波利斯警方的电子邮件地址和密码,并附上链接和粘贴的屏幕标题作为证据。这几乎肯定是假的,原因有几个:

-特洛伊·亨特(@troyHunt)2020年5月31日。

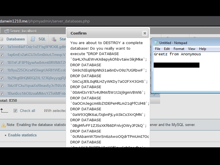

我被抄送到一堆重新传播所谓电子邮件地址和密码的帖子中,其中大多数都提到了据称由匿名者犯下的某种数据泄露(或泄露)事件。我现在已经看到了同一组电子邮件地址和密码的几个版本,尽管在文件顶部有不同的归属。这是比较流行的一个,它将MPD网站的黑客攻击与泄露的凭据联系起来:

我在这篇帖子里收到了很多据称是空话的帖子,因为其中很多都很难证实,但现在网上肯定有很多这样的东西在流传着:。

需要说明的是:把上面的视频放在一起的人和现在流传的数据之间不一定有直接联系,一旦你看到一群不同的人在不同的账户和化名下挥舞着匿名者的横幅,就很难确定他们的身份。我感兴趣的是,我之前提到的数据是真的来自MPD,还是像我推测的那样,来自其他地方:

首先,我挑选出的每个随机地址都出现在@haveibeenpwned中,通常与具有电子邮件地址和纯文本对的凭据填充列表相对照。换句话说,这是已经在其他入侵事件中存在的数据,至少电子邮件地址是这样。

-特洛伊·亨特(@troyHunt)2020年5月31日

因此,让我们深入研究一下吧。数据集中有798个电子邮件地址,但只有689个唯一的。87个电子邮件地址出现了多次,通常是两次,但其中一个出现了7次以上。我稍后再来讨论与该帐户相关的密码,现在我要说的是,在合法的数据泄露中看到同一个电子邮件地址有多个不同的密码是非常不寻常的,因为大多数系统都不会让一个地址注册不止一次。

在689个独特的电子邮件地址中,有654个已经在“我已经被支付了吗”中。这是一个95%的命中率,比任何全新的合法违规都要高得多。如果你浏览一下HIBP的Twitter账户,你会在每条推文旁边看到以前被攻破的账户的百分比,对于美国的服务来说,这个百分比通常在60%到80%之间(在HIBP中代表性较低的地区,比如印度尼西亚和日本,费率较低)。

下一步是跨漏洞的地址分配,我将分享我用来帮助属性数据的工具之一的几个代码片段,如下所示:

HIBP目前在系统中每个电子邮件地址的入侵比率略高于2。然而,我们在这里看到的是,每个地址的流行率非常高,不仅出现在2个漏洞中,而且平均出现在5.5个漏洞中。换句话说,这些账户被攻破的情况比往常严重得多。当我们查看他们在哪些事件中被入侵时,他们非常倾向于数据聚合器,但有几个值得注意的例外:

“人物数据实验室”(People Data Labs)泄密事件高居榜首,也是目前HIBP的第四大泄密事件。Verifications.io排名第二,Anti Public排名第六。我由此得出的结论是,大量数据来自广为人知的聚合列表。LinkedIn在这方面有点离群索居,因为虽然这些数据在非常广泛的流传,但它并不是多个集合的聚合,而是一个单独的、离散的漏洞。这就把我带到了我帖子里的下一条推文:

其次,密码始终是“糟糕的”,而且通常都是小写、数字或其他模式,几乎肯定会被任何官方@minneapolispd系统拒绝。它们是简单的密码,很可能是从其他入侵中破解出来的。

-特洛伊·亨特(@troyHunt)2020年5月31日。

数据中的两个密码清楚地将其与LinkedIn泄密事件联系在一起,一个字面意思是LinkedIn这个词,另一个是全小写版本。很难想象有人会用这个密码创建MPD账户。话又说回来,人们用密码做蠢事(是的,甚至是警察),所以这是可能的。不太可能的是,现在的官方警察局系统将允许全小写的8个字符的密码。不相信?还提供以下密码:

与LinkedIn的密码一样,这些密码也有可能来自官方的警察系统,但可能性极低。那么他们可能来自哪里呢?让我们将它们全部与Pwned密码进行比较,然后查看。

数据中有795行带有密码。这比电子邮件地址的总数少了3英镑,因为前3行只是地址,这也有点奇怪。同样,前3个地址都是@minneapolis.mn.us,而所有其他地址都是@ci.minneapolis.mn.us,这感觉更像是整理列表的人为错误,而不是转储数据库的自然输出。在这些密码中,有767个是不同的(这是区分大小写的不同密码),而被复制的密码是如下所示的密码:

坦率地说,这些密码在数据集中的出现频率相当低,更有趣的是密码在现有数据泄露中的流行程度。在总共795行中,只有86行没有返回命中结果,换句话说,89%的行以前见过。不仅以前见过,而且以前大量出现过--这里是它们在Pwned Pwned密码中的流行情况:

我想回到我之前提到的那个电子邮件地址,就是那个出现了7次以上的地址。该地址出现一次,别名精确表示为密码,一次几乎完全作为密码,一次使用";mickey23";,一次使用";mickey23mikmonkhou";,一次使用";32yekcim";(尝试反转.),一次使用";mickey2&34;,一次使用";mickey23";前缀,后跟创建电子邮件地址的字符串。为什么这么多次?因为几乎可以肯定的是,这些数据是从现有的数据泄露中提取出来的,目的是试图错误地编造一个新的数据泄露:

我们几乎可以肯定的是,有人从旧的入侵或凭据填充列表中选择了每一个https://t.co/PLqgtO3KjG电子邮件地址,然后将其冒充为不合法的东西。没有任何证据表明这是合法的。

-特洛伊·亨特(@troyHunt)2020年5月31日。

这些很可能是合法的MPD电子邮件地址,密码很可能在其他系统上与这些电子邮件地址一起使用,但几乎可以肯定的是,它们不是来自MPD系统,也不是警察局被黑客入侵的结果。

为什么会发生这种事?因为人们对明尼阿波利斯的情况感到愤怒,他们希望这是真的:

第三,由于情绪高涨,这一点正变得越来越有吸引力;公众的愤怒正在驱使人们希望这是真的,即使它不是真的。给它贴上散列标签意味着社会正义,即使整件事都是恶作剧。

-特洛伊·亨特(@troyHunt)2020年5月31日。

在这一点上,我想真正澄清一件事:目前美国发生的事件是悲惨的,人们应该他妈的愤怒。但愤怒不应意味着将逻辑和理性抛诸脑后,我想不出有哪个时代的事实核查比现在更重要了,这不仅是因为明尼阿波利斯的情况,也是因为我们在网上看到的太多东西根本不可信。所以,一定要生气,但不要散布虚假信息,现在,所有迹象都表明了这一点--明尼阿波利斯警察局被指控的泄密事件是假的。

最后一点注意:请将对这篇博客的任何评论都集中在数据上,不要让它陷入政治或情绪化反应。此分析旨在以数据为中心,并穿透FUD,这些FUD很快就会围绕高度情绪化的问题传播开来。虚假信息在网上传播得非常快,特别是在这样的情况下,人们会沉浸在兴奋中。

期待着它的到来。我羞愧地承认,我沉浸在兴奋中,花了大约10分钟看了原件,直到我看到你的原件分析,我就像是狗屎,我是个哑巴,这让我很难为情,我很羞愧地承认,我沉浸在你的兴奋和原始分析中大约10分钟,直到我看到你的原始分析,就像狗屎,我很笨。

-安提法兔子#BlackLivesMatter#ACAB🐰🎮(@bunnyladame)2020年6月1日