黑客正在利用网络设备中的5级警报漏洞

任何使用西雅图F5网络公司(F5 Networks)特定网络设备的公司在7月4日的周末都遭遇了粗暴的中断,因为一个严重的漏洞将假期变成了一场实施修复的竞赛。那些现在还没有做到这一点的人现在可能有一个更大的问题要解决。

上周晚些时候,包括美国计算机应急准备小组和网络司令部在内的政府机构就F5销售的一系列大IP产品中的一个特别严重的漏洞敲响了警钟。这些机构建议安全专业人员立即实施补丁,以保护设备免受黑客技术的影响,这种技术可以完全控制网络设备,提供对他们接触的所有流量的访问,并为更深入地利用使用这些设备的任何公司网络提供立足点。现在,一些安全公司表示,他们已经看到F5漏洞被肆意利用-他们警告说,任何组织如果周末没有对其F5设备进行补丁,就已经太晚了。

周日下午,网络安全和基础设施安全局(CyberSecurity And Infrastructure Security Agency)局长克里斯·克雷布斯(Chris Krebs)在一条推文中写道,这是攻击前的窗口,可以在你眼前修补砰的一声。如果你在今天早上之前没有打补丁,那就假设你已经妥协了。

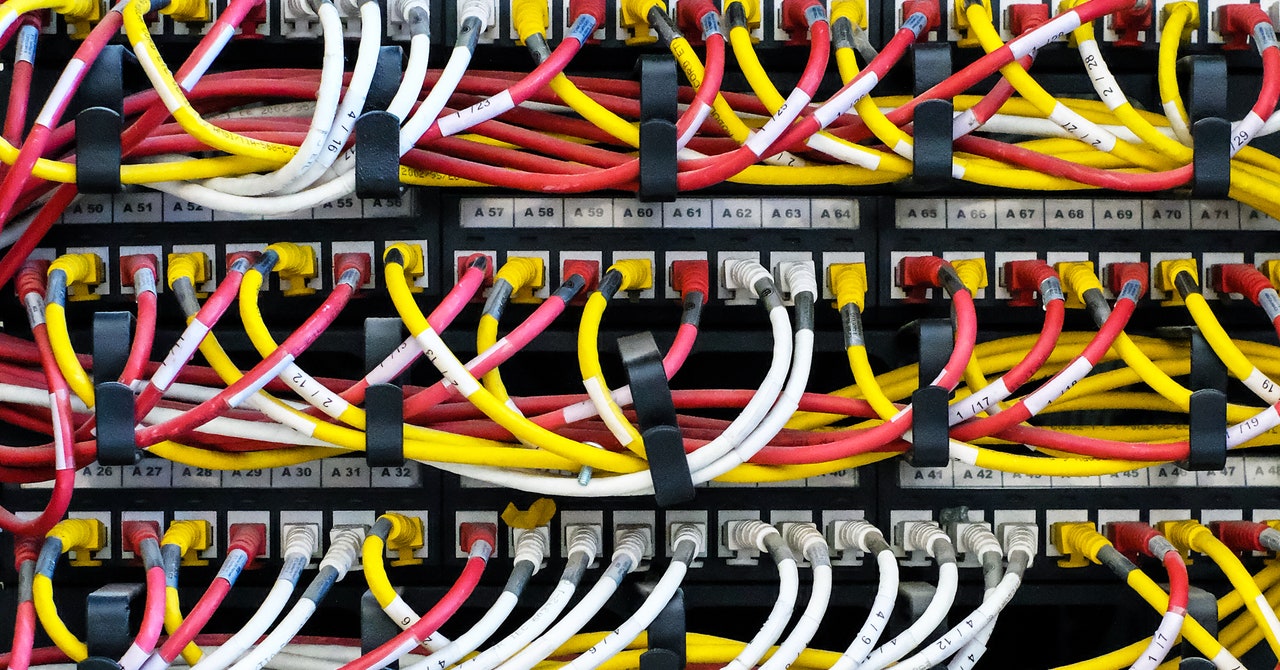

F5漏洞最先由网络安全公司Positive Technologies发现并向F5披露,它会影响一系列所谓的BIG-IP设备,这些设备在大型企业网络中充当负载平衡器,将流量分发到托管应用程序或网站的不同服务器。Positive Technologies在这些大IP设备的基于网络的管理界面中发现了一个所谓的目录遍历漏洞,允许任何可以连接到这些设备的人访问他们不打算访问的信息。另一个漏洞加剧了该漏洞,该漏洞允许攻击者在设备上运行外壳程序,而这些设备基本上可以让黑客在设备上运行他们选择的任何代码。

其结果是,任何人只要能找到一个暴露在互联网上、没有打补丁的大IP设备,就可以拦截和扰乱它触及的任何流量。例如,黑客可以拦截并重定向通过银行网站进行的交易,或者窃取用户凭证。他们还可以使用被黑客攻击的设备作为跳点,试图危害网络上的其他设备。美国一家大型零售商的网络安全从业者凯文·格努索(Kevin Gennuso)警告说,由于大IP设备具有解密发往网络服务器的流量的能力,攻击者甚至可以利用这个漏洞窃取保证组织与用户之间HTTPS流量安全的加密密钥。Gennuso表示,它的功能真的非常非常强大。他拒绝透露雇主的名字,但表示,他在假期周末的大部分时间都在努力修复其F5设备的安全漏洞。这可能是我从事信息安全工作20多年来见过的影响最大的漏洞之一,因为它的深度和广度,以及有多少公司在使用这些设备。

当联系到请其置评时,F5将电报定向到该公司6月30日发布的安全建议。此漏洞可能会导致整个系统受损,在详细介绍公司如何缓解该漏洞之前,页面上会这样写道。

F5的漏洞特别令人担忧,因为它相对容易攻击,同时也为黑客提供了大量的选择。安全研究人员指出,触发漏洞的URL可能会出现在一条推文中-韩国计算机应急小组的一名研究人员在一条推文中发布了两个版本,并附上了一段视频演示。由于攻击的目标是易受攻击的设备的网络界面,因此只需诱骗某人访问精心设计的URL,就能以最简单的形式成功实施攻击。

虽然许多公开的概念证明只展示了F5攻击的最基本版本,只从设备上窃取了管理员的用户名和密码,但该漏洞也可能被用于更复杂的计划。攻击者可以将流量重定向到他们控制的服务器,甚至向流量中注入恶意内容以瞄准其他用户或组织。工业控制系统安全公司Dragos的安全分析师乔·斯洛维克(Joe Slowik)表示:“一个足够精明的演员将能够做到这一点。”“这会变得非常可怕,真的很快。”

对于防御者来说,好消息是只有一小部分F5 BIG-IP设备-那些将其基于网络的管理界面暴露在互联网上的设备-是可直接利用的。根据Positive Technologies的数据,这仍然包括全球8000台设备,这个数字得到了其他使用互联网搜索工具Shodan的研究人员的粗略证实。其中约40%在美国,16%在中国,在全球其他国家有个位数的百分比。

自6月30日F5首次披露该漏洞及其补丁以来,这些设备的所有者一直需要更新。但许多人可能没有立即意识到漏洞的严重性。Gennuso指出,其他人可能一直在犹豫是否让他们的负载平衡设备离线来实施未经测试的补丁,因为担心关键服务可能会宕机,这会进一步推迟修复。

考虑到F5攻击技术的相对简单性,任何拥有这8000个大IP设备中的一个并且没有迅速采取行动修补它的组织都可能已经受到威胁。安全公司NCC Group在周末的一篇博客文章中警告说,周日,他们发现利用其蜜罐诱饵设备的攻击尝试激增。蜜罐诱饵设备旨在模拟易受攻击的机器,帮助研究人员研究攻击者。周一上午,该公司看到了更多的尝试。

这意味着许多公司现在不仅需要更新他们的大IP设备,还需要测试它的利用情况,并在他们的网络中搜寻可能已经被用作入侵者入口点的迹象。Dragos&34;Slowik表示,对于如此严重且极易被利用的问题,本周末过后,很多组织都会进入,它们不是处于修补模式,而是处于事件响应模式。

治疗师👁加入了--这是一款聊天机器人应用程序。另外:获取最新的人工智能新闻。

💻使用我们Gear团队最喜欢的笔记本电脑、键盘、替代打字设备和降噪耳机升级您的工作游戏