黑客从Git分析公司Waydev窃取了GitHub和GitLab OAuth令牌

软件公司使用的分析平台Waydev本月早些时候披露了一起安全漏洞。

该公司表示,黑客闯入其平台,并从其内部数据库中窃取了GitHub和GitLab OAuth令牌。

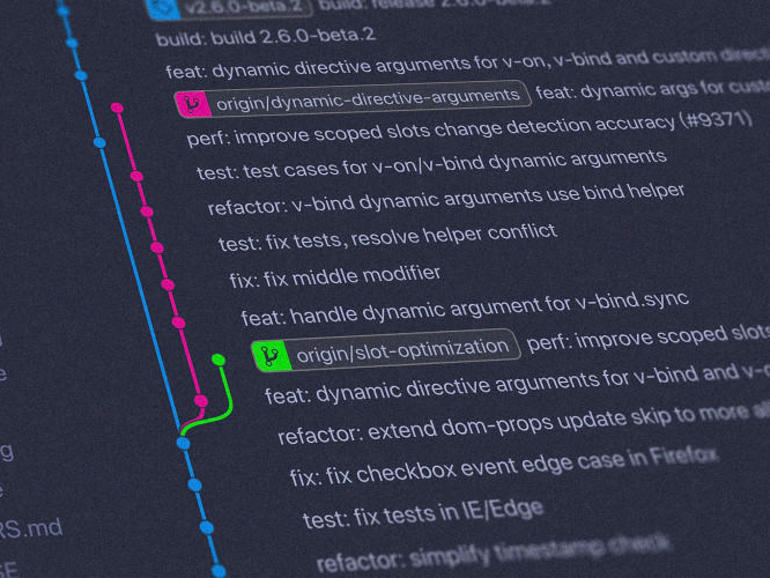

Waydev是一家总部位于旧金山的公司,它运营着一个平台,可以通过分析基于Git的代码库来跟踪软件工程师的工作成果。为了做到这一点,Waydev运行着一款在GitHub和GitLab应用程序商店列出的特殊应用程序。

当用户安装这款应用时,Waydev会收到一个OAuth令牌,它可以用它来访问其客户的GitHub或GitLab项目。Waydev将此令牌存储在其数据库中,并每天使用它为其客户生成分析报告。

Waydev首席执行官兼联合创始人Alex Circei今天在电话中告诉ZDNet,黑客利用一个盲目SQL注入漏洞获得了对其数据库的访问,并从那里窃取了GitHub和GitLab OAuth令牌。

然后,黑客使用其中的一些令牌转移到其他公司的代码库,并获得对其源代码项目的访问权限。

Circei表示,在GitHub发现一名客户的Waydev令牌存在可疑活动后,GitHub的安全团队联系了Waydev的一名客户,Waydev得知了这一信息泄露事件。

Waydev首席执行官告诉ZDNet,他们在7月3日得知了攻击事件,并在同一天修补了攻击者利用的漏洞。他们还与GitHub和GitLab合作,将他们原来的应用程序摘牌,撤销所有受影响的OAuth令牌,并创建新的OAuth应用程序--有效地使黑客无法访问Waydev客户的GitHub和GitLab账户。

Circei说,根据目前的证据,黑客似乎只获得了其客户代码库的一小部分。

在撰写本文时,本月已经有两家公司报告了安全漏洞,并将这起事件归咎于Waydev--贷款应用程序dave.com和软件测试服务Froud.io。

Waydev说,由于GitHub的隐私政策,他们将亲自通知受影响的用户。如果您受到攻击者的影响,请通过[email protected]联系我们,以便与当局联系。

Circei说,他们还在与网络安全公司Bit Sentinel合作调查这起入侵事件,他们还为Waydev的账户部署了额外的安全保护措施,例如:

手动访问-没有我们安全团队的批准,现在不可能创建帐户;

在罕见的透明度案例中,Waydev还公布了与黑客相关的危害指标--如电子邮件地址、IP地址和用户代理字符串--这些都是当今公司很少做的事情。

黑客IP地址:193.169.245.24、185.230.125.163、66.249.82.0、185.220.101.30、84.16.224.30、185.161.210.xxx、151.80.237.xxx、185.161.210.xxx、81.17.16.xxx、190.226.217.xxx、186.179.100.xxx、102.186.7.xxx、72.173.226.xxx。

Waydev的客户可以在这个Waydev支持页面上找到危害指标,以及如何在他们的日志中搜索黑客存在的说明。