允许劫持同一Wi-Fi网络上的其他Firefox移动浏览器的错误

Mozilla修复了一个漏洞,该漏洞可被滥用来劫持同一Wi-Fi网络上所有用于Android浏览器的Firefox,并强制用户访问恶意网站,如钓鱼页面。

实际漏洞存在于Firefox SSDP组件中。SSDP代表简单服务发现协议(Simple Service Discovery Protocol),是Firefox查找同一网络上的其他设备以便共享或接收内容(即,例如与Roku设备共享视频流)的机制。

找到设备后,Firefox SSDP组件将获取存储该设备配置的XML文件的位置。

但是,Moberly发现,在较早版本的Firefox中,您可以隐藏此XML中的Android意图命令,并让Firefox浏览器执行意图命令,这可能是告诉Firefox访问链接之类的常规命令。

为了更好地理解该漏洞是如何被武器化的,想象一下这样的场景:黑客走进机场或商场,连接到Wi-Fi网络,然后在他们的笔记本电脑上启动一个脚本,用格式错误的SSDP数据包向网络发送垃圾邮件。

在这种攻击期间,任何使用火狐浏览器浏览网页的Android用户都会被劫持,并被带到一个恶意网站,或者被迫安装恶意的火狐扩展。

另一种情况是,如果攻击者的目标是易受攻击的Wi-Fi路由器。攻击者可以利用漏洞控制过时的路由器,然后向公司的内部网络发送垃圾邮件,并迫使员工在网络钓鱼页面上重新进行身份验证。

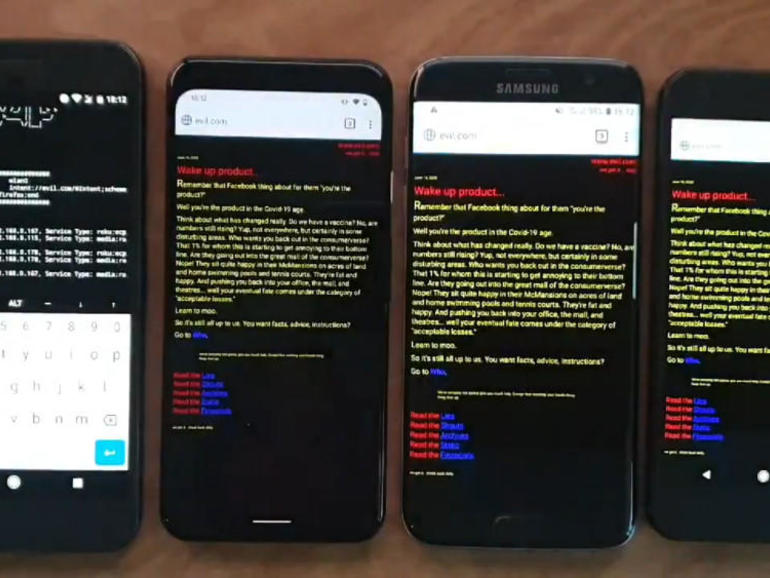

本周早些时候,Moberly发布了一份概念验证代码,可以用来实施此类攻击。以下是Moberly和一名ESET安全研究人员演示攻击的两个视频。

我为Android bug找到了一个整洁的小Firefox。当前版本不存在漏洞,请确保您是最新的。:)https://t.co/p31XPGBsze pic.twitter.com/coG3tcmiai。

-initstring(@init_string)2020年9月15日。

在Firefox for Android中发现的局域网漏洞的利用我在同一Wi-Fi上的3台设备上测试了这个PoC漏洞,它工作得相当好。我可以使用@init_string https://t.co/c7EbEaZ6Yx pic.twitter.com/lbQA4qPehq找到的易受攻击的火狐(68.11.0及更低版本)在每部智能手机上打开自定义网址。

-Lukas Stefanko(@LukasStefanko)2020年9月18日。

该错误已在Firefox79中修复;但是,许多用户可能没有运行最新版本。Firefox for Desktop版本不受影响。

记者联系到Mozilla的一位发言人请其置评,为了安全起见,他建议用户升级到最新版本的Firefox for Android。