Web身份验证方法比较

在本文中,我们将从Python Web开发人员的角度研究处理Web身份验证的最常用方法。

虽然代码示例和资源是供Python开发人员使用的,但是每种身份验证方法的实际说明都适用于所有Web开发人员。

验证是验证尝试访问受限系统的用户或设备的凭据的过程。同时,授权是验证是否允许用户或设备在给定系统上执行某些任务的过程。

身份验证先于授权。即,用户必须先有效,然后才能根据其授权级别被授予对资源的访问权限。验证用户身份的最常见方法是通过用户名和密码。通过身份验证后,将为他们分配不同的角色,例如管理员,主持人等,从而为他们授予系统特殊特权。

HTTP协议中内置的基本身份验证是最基本的身份验证形式。使用它,登录凭证随每个请求一起发送到请求标头中:

用户名和密码未加密。而是使用:符号将用户名和密码连接在一起以形成单个字符串:username:password。然后使用base64对该字符串进行编码。

>>>导入base64>>> >>> auth ="用户名:密码" >>> auth_bytes =身份验证。编码(' ascii')#转换为字节>>> auth_bytes b'用户名:密码' >>> >>>编码= base64。 b64encode(auth_bytes)#base64编码>>>编码的b&#39ddNNcm5hbWU6cGFzc3dvcmQ =' >>> base64。 b64decode(编码)#base64解码b'用户名:密码'

此方法是无状态的,因此客户端必须为每个请求提供凭据。它适用于API调用以及不需要持久会话的简单身份验证工作流。

返回的HTTP 401未经授权带有标头WWW-Authenticate,其值为Basic。

输入您的凭据后,它们随每个请求一起发送到标题中:授权:Basic dcdvcmQ =

Base64与加密不同。它只是表示数据的另一种方式。由于base64编码的字符串以纯文本格式发送,因此可以轻松解码。这种较差的安全功能要求进行多种类型的攻击。因此,HTTPS / SSL是绝对必要的。

从flask导入从flask_httpauth导入Flask从werkzeug.security导入HTTPBasicAuth,从generate_password_hash,check_password_hash应用程序= Flask(__name__)auth = HTTPBasicAuth()users = {" username" :generate_password_hash(" password"),} @auth。 verify_password def verify_password(用户名,密码):如果用户名中的用户名和check_password_hash(用户。get(" username"),密码):返回用户名@app。路由(" /")@auth。 login_required def index():返回f"您已成功登录{auth.current_user()}"如果__name__ ==" __ main __" :应用。跑 ()

HTTP摘要身份验证(或摘要访问身份验证)是HTTP基本身份验证的一种更安全的形式。主要区别在于密码是以MD5散列形式而不是纯文本形式发送的,因此它比基本身份验证更安全。

服务器生成一个称为随机数的随机值,并通过WWW-Authenticate标头和一个随机数发送一个HTTP 401未经授权状态,该标头具有Digest值:WWW-Authenticate:Digest nonce =" 44f0437004157342f50f935906ad46fc"

输入您的凭据后,将对密码进行哈希处理,然后与每个请求的随机数一起在标头中发送:授权:摘要用户名="用户名&#34 ;,随机数=" 16e30069e45a7f47b4e2606aeeb7ab62&#34 ;,响应= " 89549b93e13d438cd0946c6d93321c52"

使用用户名,服务器获取密码,将其与随机数一起哈希,然后验证哈希是否相同

与基本身份验证相比,由于无法使用bcrypt,因此密码在服务器上的安全性较低。

从flask导入烧瓶从flask_httpauth导入HTTPDigestAuth应用= Flask(__name__)应用。 config [" SECRET_KEY" ] ="更改我" auth = HTTPDigestAuth()users = {" username" :"密码" } @auth。 get_password def get_user(用户名):如果用户中的用户名:返回用户。 get(用户名)@app。路由(" /")@auth。 login_required def index():返回f"您已成功登录{auth.current_user()}"如果__name__ ==" __ main __" :应用。跑 ()

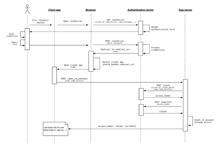

使用基于会话的身份验证(或会话cookie身份验证或基于cookie的身份验证),用户状态存储在服务器上。它不需要用户在每个请求中提供用户名或密码。而是在登录后,服务器验证凭据。如果有效,它将生成一个会话,并将其存储在会话存储中,然后将会话ID发送回浏览器。浏览器将会话ID存储为cookie,该cookie可以在向服务器发出请求时随时发送。

基于会话的身份验证是有状态的。每次客户端请求服务器时,服务器必须将会话定位在内存中,以便将会话ID绑定到关联的用户。

它是有状态的。服务器跟踪服务器端的每个会话。用于存储用户会话信息的会话存储需要在多个服务之间共享以启用身份验证。因此,由于REST是一种无状态协议,因此它不适用于RESTful服务。

易受CSRF攻击。在这里阅读更多关于CSRF以及如何在Flask中防止它的信息。

Flask-Login非常适合基于会话的身份验证。该软件包负责登录和注销,并可以在一段时间内记住用户。

从flask导入Flask,从flask_login导入(LoginManager,UserMixin,current_user,login_required,login_user)请求,从werkzeug.security导入generate_password_hash,check_password_hash应用= Flask(__name__)应用。配置更新(SECRET_KEY =" change_this_key",)login_manager = LoginManager()login_manager。 init_app(app)用户= {" username" :generate_password_hash(" password"),}类User(UserMixin):... @login_manager。 user_loader def user_loader(用户名:str):如果用户中的用户名:user_model = User()user_model。 id =用户名return user_model return None @app。路由(" / login",方法= [" POST"])def login_page():data = request。 get_json()用户名=数据。获取(" username")密码= data。如果在用户中使用用户名,则获取(" password"):如果check_password_hash(用户。获取(用户名),密码):user_model =用户()user_model。 id =用户名login_user(user_model)否则:返回"错误的凭证"返回"登录" @app。 route(" /")@login_required def protected():返回f"当前用户:{current_user.id}"如果__name__ ==" __ main __" :应用。跑 ()

此方法使用令牌而不是cookie来认证用户。用户使用有效的凭据进行身份验证,服务器返回签名的令牌。该令牌可用于后续请求。

最常用的令牌是JSON Web令牌(JWT)。 JWT包含三个部分:

所有这三个都是base64编码的,并使用串联。并散列。由于已编码,因此任何人都可以解码和读取消息。但是,只有真实的用户才能产生有效的签名令牌。令牌通过使用私钥签名的签名进行身份验证。

JSON Web令牌(JWT)是一种紧凑的,URL安全的方法,用于表示要在两方之间转移的声明。 JWT中的声明被编码为JSON对象,用作JSON Web签名(JWS)结构的有效负载或JSON Web加密(JWE)结构的纯文本,从而使声明可以进行数字签名或完整性保护带有消息验证码(MAC)和/或加密的消息。 -IETF

令牌不需要保存在服务器端。只需使用签名即可对其进行验证。近年来,由于RESTful API和单页应用程序(SPA)的出现,令牌的采用量有所增加。

它是无状态的。服务器不需要存储令牌,因为可以使用签名对其进行验证。由于不需要数据库查找,因此可以使请求更快。

适用于需要认证的多个服务的微服务架构。我们在每一端需要配置的是如何处理令牌和令牌密钥。

根据令牌在客户端上的保存方式,它可能导致XSS(通过localStorage)或CSRF(通过cookie)攻击。

令牌无法删除。它们只能过期。这意味着,如果令牌泄漏,则攻击者可以滥用令牌直到到期。因此,将令牌过期设置为非常小的值(例如15分钟)非常重要。

删除令牌的一种方法是创建一个将令牌列入黑名单的数据库。这为微服务架构增加了额外的开销并引入了状态。

从Flask导入Flask,请求,从flask_jwt_extended导入(JWTManager,jwt_required,create_access_token,get_jwt_identity,)jsonify从werkzeug.security导入check_password_hash,generate_password_hash app = Flask(__name__)app配置更新(JWT_SECRET_KEY =" please_change_this",)jwt = JWTManager(app)users = {" username" :generate_password_hash(" password"),} @app。路由(" / login",方法= [" POST"])def login_page():用户名=请求。 json。获取("用户名")密码= request。 json。如果在用户中使用用户名则获取(" password"):如果check_password_hash(用户。获取(用户名),密码):access_token = create_access_token(identity =用户名)返回jsonify(access_token = access_token),200返回&#34 ;错误的凭证" 400 @app。 route(" /")@jwt_required def protected():返回jsonify(logging_in_as = get_jwt_identity()),如果__name__ ==" __ main __" :应用。跑 ()

一次性密码(OTP)通常用作身份验证的确认。 OTP是随机生成的代码,可用于验证用户是否是他们声称的身份。它通常在验证用户凭据后用于利用两因素身份验证的应用程序。

要使用OTP,必须存在一个受信任的系统。此受信任的系统可以是经过验证的电子邮件或手机号码。

现代OTP是无状态的。可以使用多种方法来验证它们。尽管有几种不同类型的OTP,但基于时间的OTP(TOTP)可以说是最常见的类型。一旦生成,它们将在一段时间后过期。

由于您获得了额外的安全保护,因此建议将OTP用于涉及高度敏感数据的应用程序,例如在线银行和其他金融服务。

经过凭证验证后,服务器会生成随机代码,将其存储在服务器端,然后将代码发送到受信任的系统

用户在受信任的系统上获取代码,然后将其输入回Web应用程序

经过凭证验证后,服务器会使用随机生成的种子生成随机代码,并将种子存储在服务器端,然后将代码发送到受信任的系统

用户在受信任的系统上获取代码,然后将其输入回Web应用程序 服务器针对存储的种子验证代码,确保其未过期,并相应地授予访问权限 注册两因素身份验证(2FA)后,服务器会生成一个随机种子值,并将该种子以唯一QR码的形式发送给用户 用户使用其2FA应用程序扫描QR码以验证受信任的设备 每当需要OTP时,用户都会在其设备上检查代码,然后在网络应用中输入该代码 不会有被盗密码可用于也实施OTP的多个站点或服务的危险。 如果您丢失了恢复代码,则很难再次设置OTP代理(例如Google Authenticator)。

当受信任的设备不可用时,会出现问题(电池耗尽,网络错误等)。因此,通常需要一个备用设备,该设备会添加一个额外的攻击媒介。

从________ ==" __ main __" :otp = pyotp。 TOTP(pyotp。random_base32())代码= otp。现在()打印(f"生成的OTP:{code}")打印(f"验证OTP:{otp.verify(code)}")睡眠(30)打印( f" 30秒后验证:{otp.verify(code)}")

OAuth / OAuth2和OpenID分别是授权和身份验证的流行形式。它们用于实施社交登录,这是一种单点登录(SSO)形式,它使用来自诸如Facebook,Twitter或Google等社交网络服务的现有信息登录到第三方网站,而不是创建第三方网站。专用于该网站的新登录帐户。

当您需要高度安全的身份验证时,可以使用这种身份验证和授权。这些提供者中的一些拥有足够的资源来投资于身份验证本身。利用经过反复考验的身份验证系统,最终可以使您的应用程序更安全。

您访问的网站需要登录。浏览到登录页面,然后看到一个名为"使用Google登录的按钮。单击该按钮,它将带您到Google登录页面。身份验证之后,您将被重定向回自动登录您的网站。这是使用OpenID进行身份验证的示例。它使您可以使用现有帐户(通过OpenID提供程序)进行身份验证,而无需创建新帐户。

登录后,您可以导航到网站上的下载服务,该服务可让您直接将大文件下载到Google云端硬盘。网站如何访问您的Google云端硬盘?这就是OAuth发挥作用的地方。您可以授予访问另一个网站上的资源的权限。在这种情况下,请写入对Google云端硬盘的访问权限。

由于无需创建和记住用户名或密码,因此登录流程更加轻松快捷。

如果发生安全漏洞,由于身份验证是无密码的,因此不会对第三方造成损害。

现在,您的应用程序依赖于您无法控制的另一个应用程序。如果OpenID系统已关闭,则用户将无法登录。

在您配置的OpenID提供程序上没有帐户的用户将无法访问您的应用程序。最好的方法是同时实现-例如用户名和密码以及OpenID-并让用户选择。

从flask导入Flask,url_for,从flask_dance.contrib.github重定向,导入make_github_blueprint,github app = Flask(__name__)应用。 secret_key ="更改我"应用程式。 config [" GITHUB_OAUTH_CLIENT_ID" ] =" 1aaf1bf583d5e425dc8b"应用程式。 config [" GITHUB_OAUTH_CLIENT_SECRET" ] =" dee0c5bc7e0acfb71791b21ca459c008be992d7c" github_blueprint = make_github_blueprint()应用。 register_blueprint(github_blueprint,url_prefix =" / login")@app。路由(" /")def index():如果不是github。授权:返回重定向(url_for(" github.login"))resp = github。获取(" / user")断言resp。 ok return f"您已成功登录{resp.json()[' login']}"如果__name__ ==" __ main __" :应用。跑 ()

在本文中,我们研究了许多不同的Web身份验证方法,它们都有各自的优缺点。

对于利用服务器端模板的Web应用程序,通过用户名和密码进行基于会话的身份验证通常是最合适的。您也可以添加OAuth和OpenID。

如果必须处理高度敏感的数据,则可能需要将OTP添加到身份验证流中。

最后,请记住,所示示例仅涉及表面。 生产用途需要进一步的配置。