手机应用程序可以通过听你使用它来弄清楚你的房子的形状

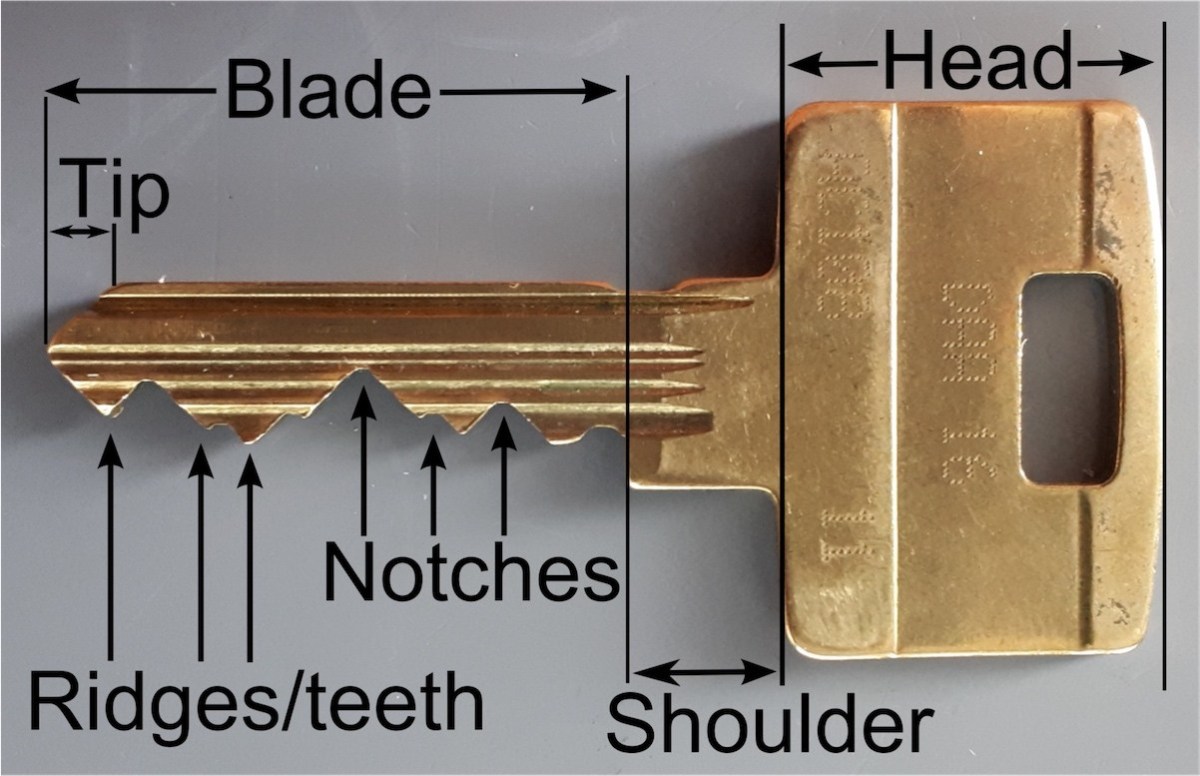

声密码分析通过分析计算机或其他设备的声音来实现一种安全攻击,例如从打印头的噪声重建打印输出,或者根据每个击键的点击确定某人键入的内容。现在,新加坡国立大学研究人员已经将声学密码分析应用于房屋钥匙,证明它可以通过分析它在锁中的声音来弄清楚最有可能的钥匙的形状(虽然困难)。从他们的研究论文中,标题为"倾听你的关键:走向基于声学的物理钥匙推理&#34 ;:

当受害者将他/她的钥匙插入锁时,发出的声音被攻击者捕获'麦克风。 Spikey利用声音点击之间的时间差,最终推断出咬合信息,即物理密钥的形状。作为一个概念验证,我们提供了基于真实世界录像的模拟,并证明了从超过330万键的池中的搜索空间减少到最常用的案例的三个候选键。

Soundarya Ramesh是一名曾在该系统上工作的毕业生,这些研究人员称Spikey表示,这项工作受到以前的研究启发,智能手表对人们的运动实际上用于破解组合锁。 [...]

该战略从现实世界中可行是很长的路要走。有一件事,该方法依赖于以恒定速度插入的键。音频元素也像背景噪音一样带来挑战。

"这项工作的主要观点不是说,'停止使用键;他们并不是很好。'它&#39更多关于我使用的是我们使用的钥匙,我们使用的锁。我想知道你的前门上的东西实际上非常重要。"

净中立,服务提供商必须同样地治疗用户和服务的原则,没有歧视,是互联网建造的基岩。在特朗普政府下处理联邦死亡人员,后来在加利福尼亚州恢复。现在,法官驳回了防止执法的努力。 a ...阅读其余的

今天推特推出了一个"黑客材料"警告标记,旨在出现在包含或链接到黑客收益的推文上。但用户已经意识到您可以轻松欺骗Twitter将警告添加到推文,而无需连接实际的黑客材料。在这里'俄罗斯的高级编辑'诀窍,只要...阅读其余

Dadrock图标Metallica试图在抽搐上播放一场现场音乐会,但抽搐'版权机器人检测到受版权保护的材料并用通用库音乐替换它。对于Metallica - 他对Napster的地标诉讼直接导致自动沉默它的版权政策 - 它'是一个只是甜点的一种可爱的盘。对于其他人来说,它'我提醒了......阅读其余的

我们意识到这是一个敏感的主题,但我们想谈谈你的性生活。我们都得到了它'是一个艰难的话题。但数字显示越来越多的人,特别是年轻人,在过去的20年里变得性行为。同时,两个女人和一个人......阅读其余的

在汽车或卡车中保持跳跃起动器总是感觉像是一种非常有趣的方式,以确保你'重新在遥远的电池中间从不困扰。在许多情况下,它实际上是出色的。然而,当你将起动器拉出深度凹槽时,它不太感到如此辉煌......阅读其余的

虽然美国就业市场肯定改善了Covid-19大流行,我们仍然从恢复正常的时候。上个月可获得950万美元的劳动力较少,而2月20日上市。上个月被列为失业的1000万名,近400万是......阅读其余的