和勒索软件团伙谈判是什么感觉?

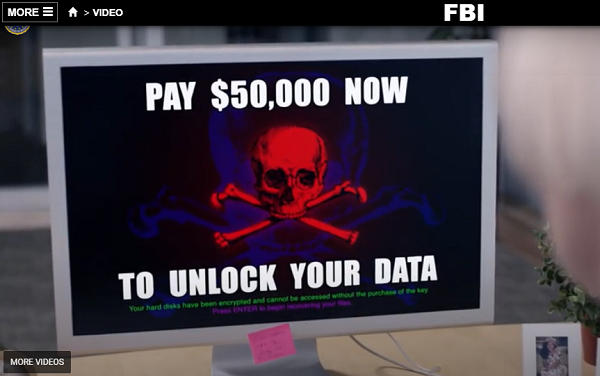

这可能是所有网络安全中保守得最差的秘密:联邦调查局(FBI)表示,不要向勒索软件团伙支付报酬。但企业一直都在这么做,每年都会发送数百万比特币,以找回被劫持为人质的数据。有时,联邦特工甚至会帮助受害者找到经验丰富的虚拟赎金谈判者。

这就是阿特·伊万所做的。在经历了联邦调查局、美国空军、思科、美国航天局以及现在的密码集团的职业生涯中,他发现自己站在了无数棘手谈判的对立面。

而且他只会越来越忙。根据Sophos的说法,大约有一半的美国公司报告说,他们去年受到了勒索软件的攻击。这些帮派变得越来越有组织,攻击也变得更加恶毒。受害者只需为加密密钥支付赎金,破解数据,然后继续前进的日子已经结束。现在一些公司已经设法通过从备份恢复来避免支付赎金,这些帮派已经升级了他们的游戏。他们的新把戏是在加密之前提取宝贵的公司数据,所以这些攻击是一举两得的--除了严重的数据破坏之外,它们还可能造成令人尴尬的数据泄露。

(如果你是新来的,我今年是杜克大学的访问学者,我偶尔会主持关于技术、伦理和隐私等重要问题的电子邮件对话,名为“在对话中”。这里有一个链接,指向早先关于联系人跟踪应用程序的“在对话中”。这里有一个关于面部识别的)。

勒索软件团伙也会在公司最脆弱的时候攻击它们--例如,在新冠肺炎期间,他们加大了对医疗保健公司的攻击力度,在本已紧张的情况下增加了一个生死攸关的部分。当二环介入时,受害者只想尽快把自己的电脑和生活恢复到一起。这通常意味着与参与其中的团伙接触,达成妥协,支付款项,并相信罪犯的承诺。

这听起来可能很奇怪,但在最近杜克大学(Duke University)的一次演讲中,伊万说,有一些好的网络罪犯--以信守承诺而闻名。毕竟,这是他们的事。如果他们拿着比特币逃跑,证券公司就会停止付款。但另一方面,你不能相信每一个罪犯--只相信好的罪犯。

这是二环工作的黑暗世界。在他的演讲中,二环笼统地谈到了公司在日益危险的数字世界中试图保持安全所面临的主要问题。在这场“谈话”中,我们要揭开这个世界的帷幕。杜克大学的两位教授大卫·霍夫曼(David Hoffman)和谢恩·斯坦斯伯里(Shane Stansbury)以及网络安全顾问约翰·里德·斯塔克(John Reed Stark)也加入了。

阿特,当你在杜克大学谈论有争议的网络安全问题时,比如攻击性能力(hack-back)或支付勒索软件团伙,我真的被你的实用主义打动了。

所以我想听听更多:真正喜欢和犯罪团伙谈判是什么感觉?谁先走了一步?你在发电子邮件吗?在电话里聊天吗?你如何知道哪些罪犯值得信任?你如何获得他们的信任?他们有没有指控过你是执法人员?请尽你所能,给我们一个又一个的打击。

当部署恶意软件时,还提供了如何联系(犯罪团伙)以支付他们正在寻找的费用并获得解密数据的密钥的信息。

然后,我们的公司和其他类似的公司将与客户和律师进行讨论,以决定他们是否愿意支付以及愿意支付多少。一旦获得法律顾问/客户的授权,就会与暗网上的TA(帮派)联系,告知他们系统受到影响,我们希望讨论取回我们的数据,或未向公共网站发布的数据等。“我们向他们提供已知的加密文件,以确保他们能够解密,并将已知文件提供给我们,以确保实际拥有解密器。”我们与暗网上的TA进行了讨论,以降低价格,原因是客户有可用的资金等。

在协商低于这些团体最初要求的费用方面取得了很好的成功。一旦商定了费用并支付了费用,通常不是用比特币支付,TA就会发送解密器,然后在隔离的环境中进行测试,以确保它做了它应该做的事情,并且不会潜在地将其他恶意软件引入环境。一旦进行评估,它就会被提供给客户端,用于解密他们的数据。如果谈判是为了让他们不发布数据,他们会提供文件被删除的证据(我们必须相信他们的话,他们没有保留其他副本)。有时这需要几天的时间,因为美国和东欧在沟通时存在时差。

即使有了解密器,对一家公司来说,解密数据也是一种痛苦且代价高昂的经历。我不断向客户传达的信息是,保护并分割他们的基础设施,这样这些攻击就不会那么成功。这比发生入侵时的应对努力更便宜。

如何阻止或至少阻止勒索软件攻击的指数增长?由于我们很少能识别、引渡和起诉勒索软件攻击者,更不用说起诉、引渡和起诉勒索软件攻击者了,我们需要创新和咄咄逼人-通过将攻击者打到他们感觉最强烈的地方-他们的数字钱包。

大多数企业遭受勒索软件攻击的受害者是如何支付所要求的赎金的?当然,比特币-它快速、可靠、可验证,几乎不受监管,几乎无法追踪。比特币已经成为勒索软件勒索计划的理想选择。攻击者可以简单地查看公共区块链,了解受害者是否以及何时支付了费用。他们甚至可以为每个受害者创建一个唯一的支付地址,并在确认比特币交易后自动将他们的文件解锁到该唯一地址。

与绑架场景中的一系列事件不同,可以说,金钱交换将罪犯置于最脆弱的地位,勒索软件攻击者可以通过简单、快速和全球的比特币交易过程,为伪匿名和即时支付提供便利。因此,很少有人逮捕勒索软件攻击者,更不用说成功起诉了。执法部门实际上仍然无能为力,甚至成为勒索软件敲诈勒索计划的受害者。

在金融创新、现代化和发明的历史上,始终存在一个不变的事实:无论产品是什么,犯罪分子都会试图利用它的应用。比特币戏剧性地说明了这一公理。

除了比特币占主导地位的变幻莫测的现实之外,尽管存在一系列障碍,包括:流动性风险、价格波动、网络安全漏洞、佣金、反洗钱影响、伦理困境、税收负担、纠缠事故和许多其他障碍,比特币仍然蓬勃发展。

比特币本质上已经演变成一种本身具有高度弹性和抵抗力的有毒病毒。

毫无疑问,区块链开发人员和企业家的创新社区值得祝贺、钦佩和鼓励-但他们的出色工作已经被危险的犯罪军团劫持。虽然区块链技术很可能具有非凡的潜力,但没有负责任的看门人来保持过程和玩家的诚实。

可悲的是,太多无耻地自封的金融科技律师声称在密码空间内执业,但他们帮不了什么忙,有时实际上加剧了本已严峻的局势。一些人不仅盲目为加密货币市场的刑事规范提供便利,而且他们的律师事务所还通过接受比特币作为其法律服务的一种支付形式,轻率地鼓励加密货币交易。似乎一些律师和他们的律师事务所已经变得如此迫切地想要费用,以至于接受比特币的血钱似乎在某种程度上是合理的。关于律师和加密货币的最后一点切中要害,也是我最困扰的。因为当勒索软件变得更糟-它会变得更糟-人们会因此死亡-他们会的-某个地方的人无疑会问:律师去哪里了?自从传奇人物斯坦利·斯波金(Stanley Sporkin)几十年前首次提出有关企业不当行为的说法以来,这个该死的问题在每一起重大金融丑闻中都会重复出现。几十年前,他在20世纪70年代担任美国证券交易委员会(SEC)执法部主任,然后从80年代中期开始担任美国联邦地区法官。

这真的是一个令人着迷的行业,我渴望第一部描述勒索软件谈判的真正好的好莱坞电影。(也许利亚姆·尼森已经在里面了?)。

听着阿特的谈话,我不禁回想起我作为检察官处理一些国际绑架案的日子,正如阿特所知,这些都属于FBI的工作范围,但我的大部分案件都涉及记者(对不起,鲍勃),而且,就像在网络世界一样,FBI在现实世界的立场一直是“没有赎金”。

当然,就像现在的情况一样,FBI从来都不能真正控制其他人做什么。所以,如果比方说,受害者的家人想要支付(或者更间接地,为第三方支付提供便利),FBI真的无能为力。但现在的不同之处似乎在于涉及的规模和匿名性。这种活动的规模和匿名性太大,几乎不可能建立一个犯罪(字面上)不付钱的规范。被扣为人质的公司和市政当局必须迅速恢复业务,不付钱的后果太高-特别是在阿特描述的新技术下,鲍勃指出了这一点。

而且,正如约翰正确地指出的那样,加密货币(以及整个互联网)允许犯罪分子隐藏起来(不需要在公园的长椅上见面就可以接收公文包),并以符合他们所有需求的形式获得付款。正如约翰所说,比特币是非法的,答案是什么?我不知道。这是否意味着我们最终会将目前没有其他追索权的受害者定为刑事犯罪(类似于禁止用无标记的钞票支付现金)?美国法律会有足够的影响吗?坏处是什么(例如,(对于发展中经济体来说)利大于弊?(我当然同意,加密货币基本上不受监管的流动是行不通的,最终弊大于利。)这些天来,我发现自己一遍又一遍地说:“现在是成为网络罪犯的好时机。”

阿特,我也很想听听一些这样的谈判。他们与传统的绑架者打交道有什么不同,他们有没有告诉我们前进的方向?约翰的建议是唯一的选择吗?

自从我在联邦调查局工作并进行敲诈勒索和银行抢劫调查以来,世界肯定变得更加复杂和动态。在我看来,互联网的匿名性、加密货币以及美国和某些国家之间缺乏国际合作,确实阻碍了执法/检察官采取任何真正有意义的行动来识别和起诉这些OC(有组织犯罪)和民族国家行为者的能力。因此,由于这种途径劝阻威胁分子的可能性很小,这取决于公司在保护自己方面做得更好。这是一个对我来说仍然相当令人惊讶的领域,看到公司在保护自己的资产方面没有尽到应有的努力。还有一种心态,即“这不会发生在我身上”,“我太小了,谁会在乎”,“我有很大的安全感,因为我提供了CIO要求的所有资源”等等……这种说法在一定程度上要对威胁参与者的成功负责。

你经常听到民族国家的行为者在针对公司时使用复杂的攻击手段,你会问,“我怎么才能防御这种类型的行为者呢?”现实情况是,民族国家团体/OC团体不需要任何先进的技术。他们使用的是老式的、久经考验的网络钓鱼、未打补丁的系统等,而不是你经常听说的火箭科学。

我发现联邦调查局在协助受害公司方面确实做得很好。他们不会告诉受害者公司他们不能支付赎金。他们理解恢复运行的业务要务,尤其是在关键基础设施部门。当在许多勒索软件案件中,恶意软件签名在识别进一步的威胁参与者活动方面非常有用时,他们通过提供恶意软件签名来帮助解决问题。*归根结底,FBI、国土安全部和其他机构都不堪重负,因为正在调查的问题数量太多。但归根结底,这是一个治理和监督问题,因为IMHO在董事会层面缺乏这些措施。

根据我的经验,当人们用老式的方式,用纸币和枪支抢劫银行时,我进入了联邦调查局-过去的银行抢劫犯并不是最聪明的人,因此留下了许多痕迹/法医证据,这对识别和起诉个人非常有价值。现代银行抢劫犯是一个更聪明的人,通常是OC团队的一员,或者在朝鲜及其黑客攻击金融服务公司的情况下,他们的方法非常训练有素,非常老练。

在调查网络相关犯罪的20多年里,这是我最忙的一次。我预计2021年的情况会更糟。正如我的一位FBI朋友最近对我说的那样,“他们为什么要辞职,有这么多钱可以赚?”

提供勒索软件付款已经演变成企业运营的另一个肮脏的小秘密-就像美国企业在“反海外腐败法”(Foreign Corrupt Practices Act)颁布之前的贿赂行为,或在“美国反爱国者法案”(USA International Patriot Act)颁布之前美国与恐怖分子的商业交易。除了这一次,对于目前的勒索软件支付祸害,可能不存在法定补救措施-这一次,人们不禁对勒索软件受害者遭受的痛苦表示同情。

在作品方面,私营部门(包括保险公司)已经加快了步伐,变得非常有创造力。因此,一个新的家庭手工业的所谓“勒索软件支付和服务商”的起源,通常是数据恢复,数字取证,或其他事件响应公司,通过与勒索软件攻击者谈判和交易,将试图恢复勒索软件受害者的文件收费。但怎么做呢?

首先,一家数字取证公司可以帮助勒索软件受害者在设立账户来处理比特币的迷宫中导航,获得资金,并找出如何用比特币支付他人。数字取证审查员甚至可以构建一个支付方案,其中提供勒索软件支付是完全有条件的。通过使用加密货币功能来确保勒索软件攻击者除非交付密钥,否则无法收到他们的付款,交易可以存在一些额外的安全和可靠性级别。

勒索软件攻击者可能会将整个勒索软件支付过程描绘成更类似于普通的商业交易,而不是国际敲诈勒索计划。事实上,最近的一些勒索软件攻击者据称,如果受害者公司将感染传播给其他公司,他们甚至会向受害者公司提供折扣,就像优步(Uber)或Lyft的推荐程序一样。然而,虽然勒索软件支付过程看起来简单而简陋,但现实要复杂得多,充满挑战。任何勒索软件支付过程都不能保证勒索软件攻击者会提供解密密钥。勒索软件计划可能只是一个社会工程诡计,更像是尼日利亚老式的互联网骗局,而不是恶意软件感染-支付可能最终化为乌有。事实上,勒索软件攻击者可能不再拥有加密密钥,或者可能只是选择收取赎金,从而感染公司的系统,并完全逃离犯罪现场。不仅以无法追踪的比特币支付系统存在风险,而且整个交易的风险如此之大,似乎很难让人接受。尽管如此,支付勒索软件要求的受害者公司数量仍在以令人震惊的速度继续增长。

就目前而言,似乎支付勒索软件,虽然显然有风险,并授权/鼓励攻击者使用勒索软件,但或许可以运输,以免违反任何法律(如反恐法律、反海外腐败法、共谋和其他法律)-即使支付可以说是非法的,似乎也不太可能被正式起诉。因此,决定是否支付或忽略勒索软件要求,看起来更像是一种实际的决定,而不是法律上的决定-几乎就像是成本效益分析。提供勒索软件付款的理由包括:·付款是成本最低的选择;·付款符合利益相关者的最佳利益(例如,迫切需要立即进行医疗手术的患者,其记录被锁定);·付款可以避免因丢失重要数据而被罚款;·付款意味着不会丢失高度机密的信息;以及·付款可能意味着不会公开数据泄露事件。反对支付勒索软件付款的理由包括:·支付并不能保证提供具有适当解密算法的正确加密密钥;·支付进一步资助攻击者的额外犯罪活动,从而导致勒索软件犯罪的循环;·支付可能会损害公司品牌;·支付可能无法阻止勒索软件攻击者返回;·如果受害者停止支付勒索软件,勒索软件收入流将停止,勒索软件攻击者将不得不继续实施另一个计划;以及·使用比特币支付勒索软件攻击者可能会将组织置于风险之中。大多数受害者必须在完全不受监管、随心所欲的交易所购买比特币,这些交易所也可能遭到黑客攻击,这使得买家的银行账户和存储在这些交易所的信息容易受到攻击。当面临勒索软件攻击时,所有的选择似乎都很黯淡。付钱给黑客-受害者可能不仅会提示未来的攻击,而且也不能保证黑客会恢复受害者的数据集。无视黑客-受害者可能会招致重大的经济损失,甚至会发现自己破产。在勒索软件攻击期间,唯一的保证是受害者不可避免地经历的恐惧、不确定性和恐惧。即使在最好的情况下,受害者已经保存了档案,可以维持他们的业务存活,受害者公司也会招致巨大的补救成本、业务中断和详尽的管理拖累。此外,备份存储解决方案并不总是理想的;数据的外部存储不仅会造成额外的网络安全风险,而且有时数据归档更像是谚语中的蟑螂汽车旅馆,在那里,数据签入但无法结账。在我看来,与勒索软件和威胁作斗争的公司应该将同样的教训应用于所使用的勒索软件保护