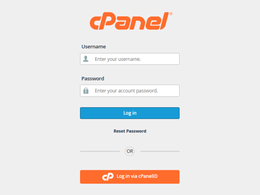

Web托管软件cPanel中发现2FA旁路

安全研究人员发现了cPanel中的一个主要安全漏洞,cPanel是网络托管公司用来为其客户管理网站的流行软件套件。

该漏洞是由Digital Defense安全研究人员发现的,它使攻击者可以绕过cPanel帐户的两因素身份验证(2FA)。

网站所有者使用这些帐户访问和管理其网站和基础服务器设置。访问这些帐户至关重要,因为一旦遭到入侵,它们就可以使威胁行为者完全控制受害者的站点。

在其网站上,cPanel声称其软件目前被数百家网络托管公司所使用,以管理全球超过7,000万个域。

但是在今天的新闻发布中,Digital Defense表示,较旧的cPanel&WebHost Manager(WHM)软件上的2FA实施容易受到暴力攻击,使攻击者可以猜测URL参数并绕过2FA-如果为帐户启用了2FA 。

Digital Defense今天表示,虽然蛮力攻击通常通常需要数小时或数天才能执行,但在这种情况下,这种攻击只需要几分钟。

利用此漏洞还要求攻击者具有针对目标帐户的有效凭据,但可以通过网络钓鱼网站所有者来获得这些凭据。

虽然这可能使某些网站所有者认为该错误并不重要,但实际上相反,因为2FA解决方案是首先发明的,目的是防止使用伪造的凭据,因此,像该错误一样的任何2FA绕行都需要得到最大的紧迫和关注。

好消息是Digital Defence已向cPanel小组私下报告了该漏洞(跟踪为SEC-575),该小组已于上周发布了补丁程序。

在cPanel登录名上使用2FA的网站所有者可以通过检查平台的版本号来查看其网络托管提供商是否已将更新发布到其cPanel安装中。

根据cPanel的安全建议,cPanel和WHM软件11.92.0.2、11.90.0.17和11.86.0.32已修复2FA旁路问题。

由于此错误,用户不应为其cPanel帐户禁用2FA,而应要求其Web托管提供商将cPanel安装更新为最新版本。